Resumo do Incidente

Na semana de 9 de setembro de 2024, uma série de ataques de negação de serviço distribuída (DDoS) foi identificada contra sites de órgãos públicos brasileiros. A operação foi descoberta pela equipe Mantis do SafeLabs, responsável por analisar ameaças e monitorar o ambiente cibernético.

Os ataques, movidos por motivações políticas, têm como objetivo interromper serviços online essenciais, sobrecarregando os servidores de órgãos governamentais com múltiplas requisições simultâneas. Um dos alvos identificados é o site do Tribunal de Contas da União (TCU), entre outros órgãos listados.

Descrição Técnica do Ataque

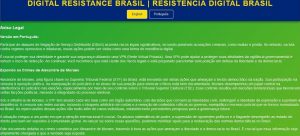

A técnica central usada pelos atacantes é conhecida como flooding ou “teste de estresse”. Isso consiste no envio de múltiplas requisições para um servidor, simulando o comportamento de usuários reais em volume massivo, visando esgotar os recursos e derrubar o serviço online. Neste caso, os atacantes utilizam scripts de JavaScript inseridos em um site que redireciona os visitantes para participar, de forma involuntária, do ataque.

O site malicioso utiliza os navegadores dos usuários que o acessam para gerar tráfego contra os alvos. Ou seja, os visitantes são transformados em “zumbis” do ataque, sem perceberem que estão contribuindo para o aumento da carga nos servidores do alvo.

Principais Características Identificadas no Ataque:

- Método de ataque: DDoS por flooding através de scripts JavaScript.

- Utilização de browsers de terceiros: O script malicioso utiliza os recursos dos navegadores dos usuários que acessam o site controlado pelos atacantes, amplificando o ataque.

- Alvos: Sites de órgãos públicos brasileiros.

- Motivação: Política, conforme observado nos conteúdos do site atacante.

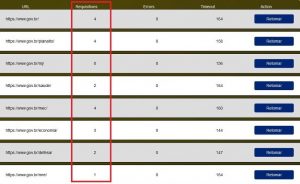

Sites Alvos Identificados

A lista de sites-alvo identificados inclui uma série de plataformas de órgãos públicos e instituições governamentais de diferentes níveis, além de portais relacionados à economia e finanças públicas. Abaixo estão os principais sites-alvo:

- https://www.gov.br/

- https://www.gov.br/planalto/

- https://www.gov.br/mj/

- https://www.gov.br/saude/

- https://www.gov.br/mec/

- https://www.gov.br/economia/

- https://www.gov.br/defesa/

- https://www.gov.br/mre/

- https://www.gov.br/receitafederal/

- https://www.bcb.gov.br/

- https://www.tcu.gov.br/

- https://www.stf.jus.br/

- https://www.tse.jus.br/

- https://www.gov.br/pf/

- https://www.ibge.gov.br/

- https://www.gov.br/inss/

- https://www.gov.br/anvisa/

- https://www.gov.br/transparencia/

- https://www.gov.br/empreendedor/

- https://www.planalto.gov.br

- https://www.senado.leg.br

- https://www.camara.leg.br

- https://www.presidencia.gov.br

- https://www.agenciabrasil.ebc.com.br

- https://www.gov.br/esocial/pt-br

- https://www.gov.br/pgfn/pt-br

- https://receita.economia.gov.br/

- https://www.gov.br/tesouronacional/pt-br

- https://consulta.tesouro.fazenda.gov.br/

- https://pt.org.br/

- https://lula.com.br/

- https://www.redept.org.br/

- https://www1.sped.fazenda.gov.br/

- https://sped.rfb.gov.br/

- https://cav.receita.fazenda.gov.br/

- https://www.sefaz.ac.gov.br/

- https://www.sefaz.al.gov.br/

- https://www.sefaz.ap.gov.br/

- https://online.sefaz.am.gov.br/

- https://www.sefaz.ba.gov.br/

- https://www.fazenda.df.gov.br/

- https://internet.sefaz.es.gov.br/

- https://www.economia.go.gov.br/

- https://sistemas1.sefaz.ma.gov.br/

- https://www.sefaz.mt.gov.br/

- https://www.sefaz.ms.gov.br/

- https://www.sefa.pa.gov.br/

- https://www.sefaz.pb.gov.br/

- https://www.fazenda.pr.gov.br/

- https://www.sefaz.pi.gov.br/

- https://www.fazenda.rj.gov.br/

- https://www.set.rn.gov.br/

- https://www.sefaz.rs.gov.br/

- https://fazenda.rs.gov.br/

- https://www.sefin.ro.gov.br/

- https://www.sefaz.rr.gov.br/

- https://www.sef.sc.gov.br/

- https://portal.fazenda.sp.gov.br/

- https://www.sefaz.se.gov.br/

- https://www.sefaz.to.gov.br/

- https://www.receita.fazenda.gov.br/

- https://www.fazenda.sp.gov.br/

- https://www.receita.gov.br/

- https://www.tesouro.fazenda.gov.br/

Essa lista representa uma ampla gama de serviços governamentais, cuja interrupção pode impactar diretamente o acesso a informações e serviços cruciais para a população.

Impacto e Recomendações

Embora até o momento os ataques tenham causado interrupções limitadas, o potencial destrutivo dessas técnicas é elevado, considerando que exploram o comportamento de usuários desavisados. O cenário de ameaça se amplia, pois ataques DDoS podem ser altamente disruptivos para operações críticas em organizações governamentais e privadas.

Recomendações para mitigação de riscos incluem:

- Monitoramento constante de tráfego: Identificar padrões anômalos que possam indicar início de ataques DDoS.

- Implantação de firewalls específicos contra DDoS: Equipamentos e softwares especializados em bloquear tráfego excessivo e malicioso.

- Regras personalizadas de bloqueio: Filtrar requisições originadas de sites suspeitos.

- Educação de usuários: Campanhas de conscientização para evitar que usuários visitem sites suspeitos, especialmente os relacionados a causas políticas, que podem estar vinculados a ataques como este.

Conclusão

Ataques DDoS como os observados esta semana são uma das mais frequentes formas de ciberataques políticos e podem causar grandes prejuízos a serviços essenciais, especialmente no setor público. A identificação precoce desses ataques pelo time Mantis do SafeLabs demonstra a importância de um trabalho contínuo de monitoramento e inteligência cibernética.

Para obter mais informações sobre como proteger sua organização contra ataques DDoS e outras ameaças cibernéticas, entre em contato com nosso time de especialistas.